Introdução

Vírus de computador são pequenos programas capazes de

causar grandes transtornos a indivíduos, empresas e outras

instituições, afinal, podem apagar dados, capturar

informações, alterar ou impedir o funcionamento do

sistema operacional e assim por diante. Como se não bastasse,

há ainda outros softwares parecidos, como cavalos de troia,

worms, hijackers, spywares e ransomwares.

Neste texto, você saberá um pouco sobre como agem essas verdadeiras "pragas

digitais" e conhecerá as diferenças básicas entre elas.

Antes, o que é um malware?

É comum pessoas chamarem de vírus todo e qualquer

programa com fins maliciosos. Mas, tal como indica o primeiro

parágrafo do texto, há vários tipos de "pragas

digitais", sendo os vírus apenas uma categoria delas.

Atualmente, usa-se um termo mais aquedado para generalizar esses

programas: a denominação malware, uma

combinação das palavras malicious e software que

significa "programa malicioso". Portanto, malware nada mais é do

que um nome criado para quando necessitamos fazer alusão a um software malicioso,

seja ele um vírus, um worm, um spyware, etc.

É importante frisar que a palavra "computador" é

utilizada neste texto da maneira mais ampla, considerando os

vários tipos de dispositivos computacionais que existem:

desktops, servidores, smartphones, tablets e assim por diante.

É válido destacar também que os malwares

não se limitam a uma única plataforma. Há quem

pense, por exemplo, que só há pragas digitais para

Windows, mas isso não é verdade. O que acontece é

que a família de sistemas operacionais da Microsoft é

mais popular e, portanto, mais visada. Como não existe software

100% seguro, malwares também podem ser desenvolvidos para atacar

qualquer outra plataforma, afinal, sempre há alguém

disposto a descobrir e explorar suas deficiências.

O que é vírus de computador?

Como você já sabe, um vírus é um programa

com fins maliciosos, capaz de causar transtornos com os mais diversos

tipos de ações: há vírus que apagam ou

alteram arquivos dos usuários, que prejudicam o funcionamento do

sistema operacional danificando ou alterando suas funcionalidades, que

causam excesso de tráfego em redes, entre outros.

Os vírus, tal como qualquer outro tipo de malware, podem ser

criados de várias formas. Os primeiros foram desenvolvidos em

linguagens de programação como C e Assembly. Hoje,

é possível encontrar inclusive ferramentas que auxiliam

na sua criação.

Como os vírus agem?

Os vírus recebem esse nome porque possuem características

de propagação que lembram os vírus reais, isto

é, biológicos: quando um vírus contamina um

computador, além de executar a ação para o qual

foi programado, tenta também se espalhar para outras

máquinas, tal como fazem os vírus biológicos nos

organismos que invadem.

Antigamente, os vírus tinham um raio de ação muito

limitado: se propagavam, por exemplo, toda vez que um disquete

contaminado era lido no computador. Com o surgimento da internet, no

entanto, essa situação mudou drasticamente, para pior.

Isso acontece porque, com a internet, os vírus podem se espalhar

de maneira muito mais rápida e contaminar um número muito

mais expressivo de computadores. Para isso, podem explorar

vários meios, entre eles:

- Falhas de segurança (bugs): sistemas operacionais e outros programas não são softwares perfeitos e podem conter falhas. Estas, quando descobertas por pessoas com fins maliciosos, podem ser exploradas por vírus, permitindo a contaminação do sistema, muitas vezes sem o usuário perceber;

- E-mails: essa é uma das práticas mais exploradas. O usuário recebe mensagens que tentam convencê-lo a executar um arquivo anexado ou presente em um link. Se o usuário o fizer sem perceber que está sendo enganado, certamente terá seu computador contaminado;

- Downloads: o usuário pode baixar um arquivo de um determinado site sem perceber que este pode estar infectado.

Os vírus também podem se propagar através de uma

combinação de meios. Por exemplo, uma pessoa em um

escritório pode executar o anexo de um e-mail e, com isso,

contaminar o seu computador. Em seguida, este mesmo vírus pode tentar

explorar falhas de segurança de outros computadores da rede para

infectá-los.

Outros tipos de malwares

Como você já sabe, os vírus não são

os únicos malwares que existem. A definição do que

a praga é ou não é depende, essencialmente, de

suas ações e formas de propagação. Eis os

tipos mais comuns:

Cavalo de troia (trojan)

Cavalos de troia (ou trojans) são um

tipo de malware que permitem alguma maneira de acesso remoto ao computador

após a infecção. Esse tipo de praga pode ter outras

funcionalidades, como capturar de dados do usuário para

transmití-los a outra máquina.

Para conseguir ingressar no computador, o cavalo de troia geralmente se

passa por outro programa ou arquivo. O usuário pode, por

exemplo, fazer um download pensando se tratar de uma ferramenta para um

determinado fim quando, na verdade, se trata de um trojan.

Esse tipo de malware não é desenvolvido para se

replicar. Quando isso acontece, geralmente trata-se de uma

ação conjunta com um vírus.

Worm (verme)

Os worms (ou vermes, nome pouco usado)

podem ser interpretados como um tipo de vírus mais inteligente que

os demais. A principal diferença está na forma de propagação: os

worms podem se esplhar rapidamente para outros computadores - seja

pela internet, seja por meio de uma rede local - de maneira

automática.

Explica-se: para agir, o vírus precisa contar com o "apoio" do

usuário. Isso ocorre, por exemplo, quando uma pessoa baixa um

anexo contaminado de um e-mail e o executa. Os worms, por sua vez,

podem infectar o computador de maneira totalmente discreta, explorando

falhas em aplicativos ou no próprio sistema operacional.

É claro que um worm também pode contar com a

ação de um usuário para se propagar, pois

geralmente esse tipo de malware é criado para contaminar o

máximo de computadores possível, fazendo com que qualquer

meio que permita isso seja aceitável.

Spyware

Spywares são programas que "espionam" as

atividades dos usuários ou capturam informações sobre eles.

Para contaminar um computador, os spywares geralmente são "embutidos"

em softwares de procedência duvidosa, quase sempre oferecidos

como freeware ou shareware.

Os dados capturados são posteriormente transmitidos pela

internet. Estas informações podem ser desde

hábitos de navegação do usuário até

senhas.

Keylogger

Keyloggers são pequenos aplicativos que podem vir embutidos em

vírus, spywares ou softwares de procedência duvidosa. Sua

função é a de capturar tudo o que é

digitado pelo usuário. É uma das formas utilizadas para a

captura de senhas.

Hijacker

Hijackers são programas ou scripts que "sequestram"

navegadores de internet. As principais vítimas eram as versões mais

antigas do Internet Explorer. Um hijacker pode, por exemplo, alterar a

página inicial do browser e impedir o usuário de

mudá-la, exibir propagandas em janelas novas, instalar barras de

ferramentas e impedir o acesso a determinados sites (páginas de

empresas de antivírus, por exemplo). Felizmente, os navegadores

atuais contam com mais recursos de segurança, limitando

consideravelmente a ação desse tipo de praga digital.

Rootkit

Esse é um dos tipos de malwares mais perigosos. Podem ser

utilizados para várias finalidades, como capturar dados do

usuário. Até aí, nenhuma novidade. O que torna os

rootkits tão ameaçadores é a capacidade que

possuem para dificultar a sua detecção por

antivírus ou outros softwares de segurança. Em outras

palavras, os rootkits conseguem se "camuflar" no sistema. Para isso,

desenvolvedores de rootkits podem fazer uso de várias

técnicas avançadas, como infiltrar o malware em processos ativos

na memória, por exemplo.

Além de difícil detecção, os rootkits

também são de difícil remoção.

Felizmente, sua complexidade de desenvolvimento faz com que não

sejam muito numerosos.

Ransomware

Ransomware é um tipo de malware com uma "proposta" mais

ousada: uma vez ativo, a praga pode bloquear ou limitar (ou permitir que seu

criador o faça remotamente) o acesso a arquivos, pastas,

aplicativos, unidades de armazenamento inteiras ou até mesmo

impedir o uso do sistema operacional. Para liberar estes recursos, o

ransomware costuma mostrar mensagens exigindo pagamentos. É como

se o computador tivesse sido sequestrado.

Para convencer o usuário a desembolsar o valor exigido, a

mensagem pode conter ameaças ou chantagens, dizendo, por

exemplo, que dados importantes serão apagados ou que imagens

particulares da pessoa serão publicadas na internet caso o

pagamento não seja efetuado.

O usuário que tiver seu computador infectado por um ransomware

não deve ceder à pressão e pagar, mesmo porque,

não raramente, nada acontece quando isso é feito. O ideal

é que a pessoa utilize um software de segurança

(antivírus) para tentar remover a praga ou, se não tiver

sucesso, procure alguém de confiança para fazê-lo.

Alguns dos malwares mais conhecidos

Atualmente, práticas de segurança mais rigorosas e

recursos de proteção mais eficientes estão

limitando consideravelmente as atividades dos malwares, embora este

ainda seja um problema longe de ter um fim. Em um passado não

muito distante, algumas dessas pragas se destacaram tanto que "entraram

para a história". Eis algumas delas:

- Jerusalem (Sexta-feira 13): lançado em 1987, o vírus Jerusalem (apelido "Sexta-Feira 13") era do tipo time bomb", ou seja, programado para agir em uma determinada data, neste caso, em toda sexta-feira 13, como o apelido indica. Infectava arquivos com extensão .exe, .com, .bin e outros, prejudicando o funcionamento do sistema operacional;

- Melissa: criado em 1999, o vírus Melissa era um script de macro para o programa Word, da Microsoft. Foi um dos primeiros a se propagar por e-mail: ao contaminar o computador, mandava mensagens infectadas para os 50 primeiros endereços da lista de contatos do usuário. O malware causou prejuízo a empresas e outras instituições pelo tráfego excessivo gerado em suas redes;

- ILOVEYOU: trata-se de um worm que surgiu no ano 2000. Sua propagação se dava principalmente por e-mail, utilizando como título uma frase simples, mas capaz de causar grande impacto nas pessoas: "ILOVEYOU" (eu te amo), o que acabou originando o seu nome. A praga era capaz de criar várias cópias suas no computador, sobrescrever arquivos, entre outros;

- Code Red: worm que surgiu em 2001 e que se espalhava explorando uma falha de segurança nos sistemas operacionais Windows NT e Windows 2000. O malware deixava o computador lento e, no caso do Windows 2000, chegava inclusive a deixar o sistema inutilizável;

- MyDoom: lançado em 2004, este worm utilizava os computadores infectados como "escravos" para ataques DDoS. Se espalhava principalmente por programas de troca de arquivos (P2P) e e-mails. Neste último, além de buscar endereços nos computadores contaminados, procurava-os também em sites de busca.

Falsos antivírus

Não é novidade para ninguém que o meio mais

utilizado como proteção contra vírus e outros

malwares são os antivírus. Cientes disso, "delinquentes

virtuais" passaram a explorar essa característica a seu favor:

criaram falsos antivírus.

A propagação desse tipo de software é feita de

várias maneiras. Nas mais comuns, sites de conteúdo

duvidoso exibem propagandas que se passam por alertas de

segurança. Se o usuário clicar na mensagem, será

convidado a baixar um programa ou acessar uma página que

supostamente faz varreduras em seu computador.

A suposta ferramenta, que inclusive costuma ter interface que lembra os

antivírus mais conhecidos do mercado, simula uma varredura que

aponta a existência de um ou mais malwares no computador e se

oferece para limpar o sistema mediante pagamento. Mas tudo não

passa de simulação.

A dica mais recomendada, neste caso, é a de utilizar sempre

antivírus de empresas de segurança reconhecidas.

Você encontra uma lista desses programas no tópico a

seguir.

Antivírus

O mercado conta com antivírus pagos e gratuitos (estes,

geralmente com menos recursos). Alguns programas, na verdade, consistem

em pacotes de segurança, já que incluem firewall e outras

ferramentas que complementam a proteção oferecida pelo

antivírus. Eis uma lista com as soluções mais

conhecidas:

- AVG: mais conhecida por suas versões gratuitas, mas também possui edições paga com mais recursos - www.avg.com;

- Avast: conta com versões pagas e gratuitas - www.avast.com;

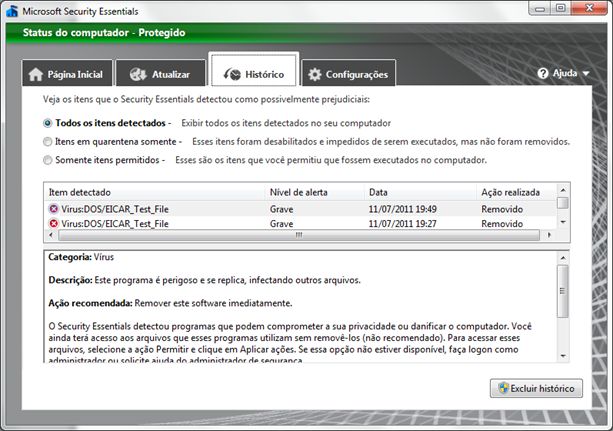

- Microsoft Security Essentials: gratuito para usuários domésticos de licenças legítimas do Windows - www.microsoft.com/security_essentials;

- Norton: popular antivírus da Symantec. Possui versões de testes, mas não gratuitas - www.norton.com;

- Panda: possui versões de testes, mas não gratuitas - www.pandasecurity.com;

- Kaspersky: possui versões de testes, mas não gratuitas - www.kaspersky.com;

- Avira AntiVir: mais conhecida por suas versões gratuitas, mas também possui edições pagas com mais recursos - www.avira.com;

- NOD32: possui versões de testes, mas não gratuitas - www.eset.com;

- McAfee: uma das soluções mais tradicionais do mercado. Possui versões de testes, mas não gratuitas - www.mcafee.com;

- F-Secure: pouco conhecida no Brasil, mas bastante utilizada em outros países. Possui versões de testes, mas não gratuitas - www.f-secure.com;

- BitDefender: conta com versões pagas e gratuitas - www.bitdefender.com.

Microsoft Security Essentials

Microsoft Security Essentials

Essa lista foi elaborada com base em soluções oferecidas

para os sistemas operacionais Windows, da Microsoft, no entanto, praticamente todas os

desenvolvedores destes softwares oferecem soluções para

outras plataformas, inclusive móveis. Muitas deles também

oferecem ferramentas de verificação que funcionam a

partir da internet.

Dicas de proteção

Muita gente pensa que basta ter um antivírus no computador e

estará livre de malwares. De fato, esse tipo de software tem um

papel importante, mas nem mesmo a melhor solução consegue

ser 100% eficiente. A arma mais poderosa, portanto, é a

prevenção. Eis algumas dicas simples, mas essenciais para

isso:

- Aplique as atualizações do sistema operacional e sempre use versões mais recentes dos programas instalados nele;

- Tome cuidado com anexos e link em e-mails, mesmo quando a mensagem vier de pessoas conhecidas;

- O mesmo cuidado deve ser dado a redes sociais (Facebook, orkut, Twitter, etc) e a serviços como o Windows Live Messenger;

- Antes de baixar programas desconhecidos, busque mais informações sobre ele em mecanismos de buscas ou em sites especializados em downloads;

- Tome cuidado com os sites que visita. É muito comum, por exemplo, a propagação de malwares em páginas de conteúdo adulto;

- Ao instalar um antivírus, certifique-se de que este é atualizado regularmente, do contrário, o programa não será capaz de identificar novos vírus ou variações de pragas já existentes;

- Faça uma varredura com o antivírus periodicamente no computador todo. Também utilize o programa para verificar arquivos baixados pela internet;

- Vírus também podem ser espalhar por cartões SD, pendrives e aparelhos semelhantes, portanto, sempre verifique o conteúdo dos dispositivos removíveis e, se possível, não utilize-os em computadores públicos (faculdade, escola, lan house, etc).

Finalizando

Antes de encerrarmos este artigo, é conveniente desmentirmos uma

crença: a de que vírus e afins podem danificar o hardware

do computador. Malwares são softwares, portanto, não

podem queimar ou fazer com que um componente exploda, por exemplo.

O que pode acontecer é de uma praga conseguir danificar o

firmware de algum dispositivo, isto é, o software que o faz

funcionar. Mas esse é um procedimento bastante complexo e,

consequentemente, muito difícil de ocorrer.

É importante esclarecer também que o simples ato de

baixar um vírus não contamina imediatamente o computador.

É necessário que alguma ação - um clique do

usuário, por exemplo - o faça entrar em

ação.

Fonte: http://www.infowester.com/malwares.php

Nenhum comentário:

Postar um comentário